Este tren sale el próximo 25 de mayo

Lega legalización de consentimientos

La empresa que considere que los consentimientos obtenidos no cumplen el nuevo estándar del RGPD (consentimiento separado e inequívoco, explícito en sus...Continuar Leyendo

Este es el nuevo virus de Facebook que quiere robarte tus datos

Si últimamente has recibido un mensaje vía Facebook, de algún contacto con el que hace tiempo que no tienes contacto, y que precisamente por eso...Continuar Leyendo

"Death note" y protección de datos. En los límites de la realidad

De pronto, el timbre de la puerta suena, extrañado por el hecho de que no hubiera sonado el del portal y algo molesto por las horas me dirigí entre la penumbra...Continuar Leyendo

Quien empieza siendo hacker acaba siendo cracker

. El término hacker tiene diferentes significados: Según el diccionario de los hacker, «es todo individuo que se dedica a...Continuar Leyendo

El perfil de la víctima de delitos informáticos o cibercrimen

El Perfil del sujeto pasivo o víctima El sujeto pasivo, en el caso de los delitos informáticos pueden ser individuos, instituciones crediticias,...Continuar Leyendo

El Aprendizaje en la Revolución de las Habilidades

Leídas como frases cortas posiblemente parezcan pretenciosas y para muchos quizás provocadoras o incluso sin sentido, pero en su momento yo tenía en la...Continuar Leyendo

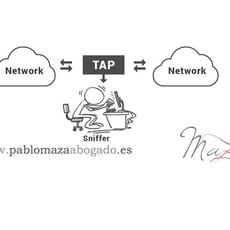

SNIFFING. El rastreo de ordenadores, comunicaciones y correo electrónico

El uso de estos rastreadores puede permitir el control invisible y no consentido del correo electrónico, redes sociales y cuentas bancarias. El peligro...Continuar Leyendo

Consecuencias de ser víctima de un delito informático

A día de hoy es de obligada contratación para cualquier empresa que quiera tener una tranquilidad mínima y sentirse protegida a niveles básicos,...Continuar Leyendo

Compras que no llegan, vendedores que no existen… Los problemas del comercio electrónico

Los problemas más habituales del comercio electrónico y cómo evitarlos Ya hemos señalado varios de ellos, pero queremos concretar cuáles...Continuar Leyendo

SNOOPING. El acceso a sistemas informáticos para copiar y robar información, documentos y archivos

Esta conducta se parece mucho a la anterior, el sniffing. En muchos casos ambas conductas son usadas para el espionaje industrial y empresarial, muy utilizado para atacar...Continuar Leyendo

El perfil del delincuente informático

En algunos casos la motivación del delito informático se relaciona con el deseo de ejercitar, y a veces hacer conocer a otras personas, los...Continuar Leyendo

Los Delitos informáticos en el Derecho Español

El derecho constitucional que tiene todo usuario a la intimidad y secreto de las comunicaciones cada vez está más en peligro, debido a la enorme cantidad de...Continuar Leyendo

Phishing o el robo de datos personales con un email

Suplantar la identidad de los bancos para conseguir información de las víctimas es uno de los ejemplos más habituales. Pero no son los únicos...Continuar Leyendo

¿Qué principios éticos deben regir en los robots?

El código de conducta invita a los investigadores y diseñadores a actuar de forma responsable y con la máxima consideración a la necesidad...Continuar Leyendo

¿Por qué aumentan los criminales informáticos?

A través de varios estudios, informes más y menos fiables, estimaciones de supuestas “cifras negras” todo ello intentando evaluar los ilícitos...Continuar Leyendo